Apple ha recentemente pubblicato un aggiornamento supplementare molto importante per tutti gli utenti Mac che lo hanno installato macOS Alta Sierra 10.13.

In macOS Aggiornamento supplementare High Sierra 10.13 stanno risolvendo alcuni malfunzionamenti grafici per Adobe InDesign e insetto che non ha permesso Elimina i messaggi ricevuti nell'applicazione Yahoo Mail.

La parte più seria di questo aggiornamento aggiuntivo riguarda due problemi di sicurezza, fornito "in bundle" con il nuovo sistema operativo High Sierra.

Vulnerabilità di crittografia della password per APFS (crittografata) - Bug dell'utilità disco

Un bug nell'applicazione Utility disco questo fa password visibile per volumi di dischi formattati Crittografia APFS.

In breve, quando inseriamo la password crittografata per un volume, è richiesta due volte, per assicurarci di non averla digitata male la prima volta. Quindi dobbiamo scegliere un "accennare"(Una parola o una frase) come indizio per la password. Il bug in Utility disco, rende visibile la password al posto della parola o frase di "suggerimento". In questo modo viene esposto a chiunque abbia accesso al Mac.

Il video pubblicato su Twitter mostra esattamente come trovare la password del volume crittografato APFS usando Utility Disco.

Sarebbe interessante il motivo Apple consiglia di cancellare quando diskutil può cancellare i suggerimenti:

diskfiled apfs setPassphraseHint [diskXsX] -user disk -clear pic.twitter.com/0khrm8aTq9- Felix Schwarz (@felix_schwarz) Ottobre 5, 2017

vulnerabilità Keychain Accesso - ignora la password dell'utente

Normalmente e compulsivamente quando andiamo un account e una password salvati in Keychain, è richiesto Password utente Mac. Attraverso una vulnerabilità a macOS High Sierra, un'applicazione malintenzionata può estrarre le password salvate in Keychain accesso a, saltando la password utente Mac mediante un clic sintetico. Falso/simulato.

Rilasciato ottobre 5, 2017

Storagekit di compleanno

Disponibile su macOS Alta Sierra 10.13

Impatto: un utente malintenzionato locale può accedere a un volume APFS crittografato

Descrizione: se è stato impostato un suggerimento in Utility Disco durante la creazione di un volume crittografato APFS, la password è stata archiviata come suggerimento. Questo è stato affrontato da un suggerimento di compensazione storage se il suggerimento era la password e migliorando la logica per la memorizzazione dei suggerimenti.

CVE-2017-7149: Matheus Mariano di Leet Tech

Security

Disponibile su macOS Alta Sierra 10.13

Impatto: un'applicazione dannosa può estrarre keychain password

Descrizione: esisteva un metodo per le applicazioni per ignorare il keychain prompt di accesso con un clic sintetico. Questo problema è stato risolto richiedendo la password dell'utente durante la richiesta keychain accesso.

CVE-2017-7150: Patrick Wardle di Synack

Nuovi download di macOS High Sierra 10.13 include il security contenuto del macOS Aggiornamento supplementare High Sierra 10.13.

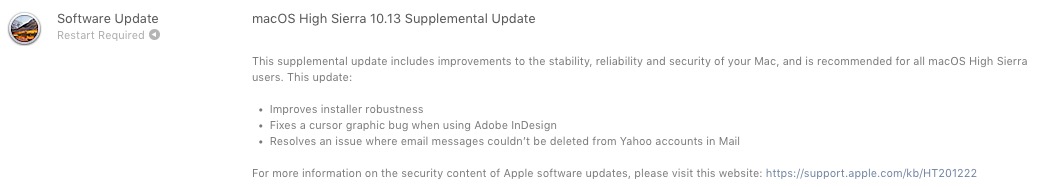

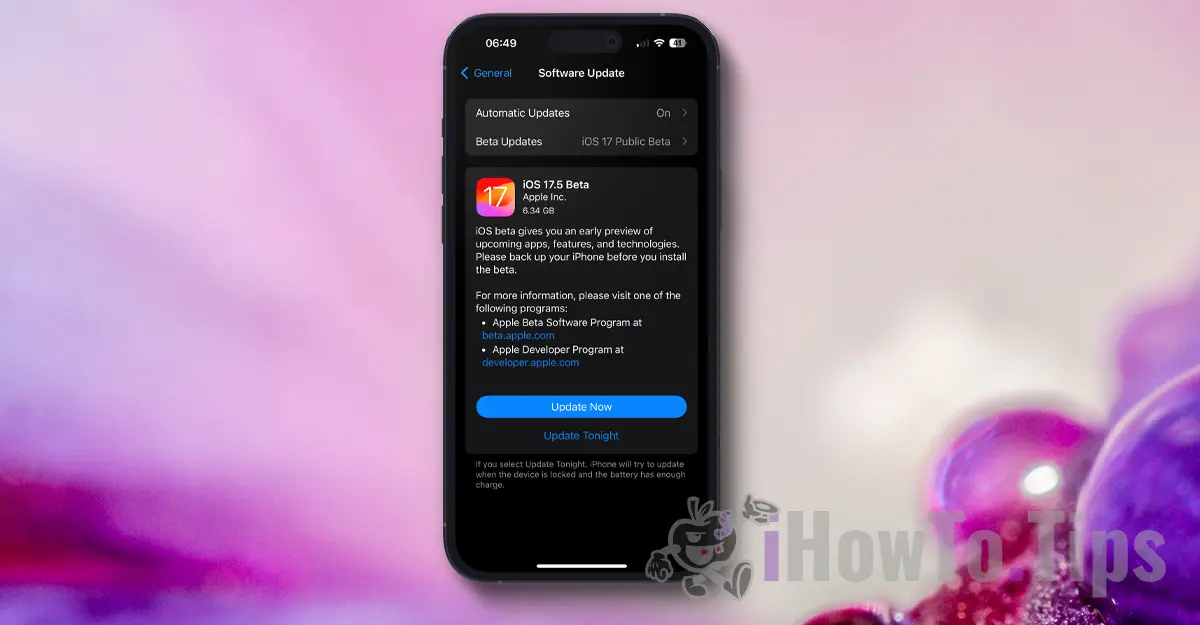

Quindi, se lo hai macOS High Sierra 10.13, si consiglia vivamente di eseguire l'aggiornamento aggiuntivo. È disponibile tramite Mac App Store, nella scheda "Aggiornamenti"(E non cambierà il numero di versione). Apple ha già pubblicato macOS Alta Sierra 10.13.1 per gli sviluppatori che hanno dispositivi in Apple Beta Software Program.

0 pensieri su "Problemi di sicurezza APFS crittografati e Keychain Accesso, risolto con macOS Aggiornamento supplementare High Sierra 10.13"